Technology News

اگر می خواهید اطمینان داشته باشید که کامپیوترتان هرگز هک نمی شود، قطع اینترنت می تواند آغاز خوب و مناسبی باشد، اما باید بدانید که تحقیقات اخیر نشان داده است که این کار به تنهایی نمی تواند به شما ضمانت بدهد که هیچ اطلاعاتی از کامپیوترتان به سرقت نخواهد رفت.

محققین اخیرا راه جدیدی را معرفی کرده اند که از آن طریق می توان اطلاعات را از کامپیوترهایی که به اینترنت متصل نیستند استخراج کرد. این روش با استفاده از یک حمله بدافزاری انجام می شود که اطلاعات را از صدای فن داخلی کامپیوترتان به دست می آورد!

بله درست است! صدای سیستم خنک کننده کامپیوتر شما می تواند علیه شما وارد عمل بشود. این امکان از طریق برنامه ای به نام Fansmitter که توسط گروهی از محققین طراحی شده میسر است.

زمانی که یک کامپیوتر با این برنامه آلوده می شود، Fansmitter می تواند با استفاده از صدا اطلاعات را از کامپیوتر آفلاین استخراج کند و برای این کار نیازی به اتصال بلندگو به کامپیوتر نیست.

این بدافزار با تنظیم فن داخلی نوعی موج صوتی ایجاد می کند که توسط کامپیوتر تولید می شود. به بیان دیگر، Fansmitter مانند یک انگل اطلاعاتی را از کامپیوتر شما به دست می آورد و بعد کنترل فن را به دست می گیرد و از آن به عنوان وسیله ای برای تولید سیگنال های صوتی ظریفی بر اساس اطلاعات موجود استفاده می کند که این سیگنال ها توسط دستگاه دیگری که در آن نزدیکی است مانند یک اسمارت فون دریافت و تفسیر می شوند.

این تیم محققین در توضیح گفته است که اطلاعات دودویی را می توان تعدیل کرده و از طریق این سیگنال های صوتی به میکروفونی که در محلی دیگر قرار دارد ارسال کرد.

این نخستین باری نیست که سیگنال های صوتی برای استخراج اطلاعات از دستگاه های آفلاین استفاده می شوند. پیشتر هم بدافزارهایی معرفی شده بودند که با استفاده از بلندگوهای داخلی یا خارجی کامپیوتر و با روشی تقریبا مشابه سیگنال های اطلاعاتی را از طریق صوت به دستگاه های گیرنده ارسال می کردند.

شاید فکر کنید که با قطع تمام بلندگوها می توانید کامپیوترتان را در مقابل هک محافظت کنید. اما در این روش حتی کامپیوترهایی که سیستم های صوتی شان قطع بوده هم مورد هجوم قرار گرفته اند.

البته برای هک کامپیوتر از این طریق، ابتدا کامپیوتر باید به بدافزار Fansmitter آلوده شود که این کار به راحتی و از طریق اتصال یک USB انجام می شود.

محققین توانسته اند با استفاده از این بدافزار اطلاعات را با سرعت 900 بیت در ساعت از کامپیوتر استخراج کنند که خیلی کند است، اما برای انتقال اطلاعات مهمی مانند متون به اندازه کافی سریع است. این روش همچنین برای دستیابی به پسوورد ها و کلیدهای رمزگذاری ایده آل است.

وقتی حرف از هک به میان می آید ناخودآگاه ذهن به سمت کامپیوترها یا تلفن های همراه میرود که در حین اتصال به اینترنت هدف مهاجمان سایبری قرار می گیرند. اما آنچه تصورش را نمی کردید هک با استفاده از امواج فراصوت غیرقابل شنیدن است که ظاهرا میتوانند کنترل دستیارهای دیجیتالی را در دست بگیرند و این دستیارها نیز در ادامه تلفن های همراه را تحت کنترل درآورند.

این در واقع کاری است که محققان دانشگاه واشنگتن در سنت لوئیس انجام داده اند؛ آنها روشی پیشرفته به نام SurfingAttack را برای هک با کمک امواج فراصوت ابداع کرده اند؛ روشی که برپایه یک اصل شناخته شده استوار است: برخی امواج فراصوت برای گوش انسان قابل شنیدن نیستند در حالی که تلفن های همراه میتوانند آنها را بشنوند.

در این حملات که از فاصله ۹ متری قابل انجام هستند (بسته به سطحی که موبایل مورد نظر روی آن قرار دارد) امواج فراصوت از طریق سطح میز به دستگاه انتقال داده میشوند. البته این مسافتی نیست که بتوان در گروه حملات ریموت جایش داد با این حال دشوار بودن تشخیص منبع حمله از جمله علل اصلی ابراز نگرانی کارشناسان حوزه امنیت در این باره است.

در حمله مورد بحث که روی ۱۷ گوشی مختلف انجام شد و در ۱۵ مورد از جمله مدل های مختلف آیفون، گوشی های گوگل، موتورولا، سامسونگ و شیائومی به موفقیت ختم گردید، از امواج فراصوت منتقل شده برای فراخوانی دستیار مجازی گوگل و سیری استفاده شد و سپس انجام وظایفی چون گرفتن سلفی، برقراری تماس های صوتی و دریافت کد از پیام های متنی برای دور زدن احراز هویت دو مرحله ای به آنها محول گردید.

چطور ایمن بمانیم؟

SurfingAttack در نگاه نخست وحشتناک به نظر میرسد بخصوص اینکه به صورت کاملا بی صدا قابل انجام است اما دلیلی برای نگرانی در این باره وجود ندارد. در حال حاضر هیچ نشانه ای دال بر اینکه از این نوع حملات استفاده می شود در دست نیست. از طرفی شرایطی که تحت آن میتوان این حملات را ترتیب داد بسیار محدود است و تجهیزات مورد نیاز برای تولید سیگنال های فراصوت بسیار گران قیمت و در عین حال سنگین هستند و حمل و نقل شان دشوار است.

با این حال تیمی که این حمله را ترتیب داده چند توصیه برای کاربران دارد:

- مراقب گجت هایی که روی میز در اماکن عمومی قرار می دهید باشید

- محدوده سطح تماس گوشی های خود با میزها را به حداقل ممکن برسانید

- گوشی های خود را روی پارچه های نرم و سپس روی میز قرار دهید

- از قاب های محافظ ضخیم تر با مواد غیر رایج نظیر چوب استفاده کنید

- قفل گشایی گوشی با تشخیص صدا را غیرفعال کنید

- دستیار صوتی گوشی روی لاک اسکرین را غیرفعال کنید و هر وقت گوشی را زمین می گذارید حتما صفحه آن را قفل کنید.

با رسیدن تعداد نصب برخی پیام رسان های بومی به 5 میلیون، حالا امکان برقراری تماس بین پیام رسان های بومی و خطوط تلفن همراه ممکن شده است.

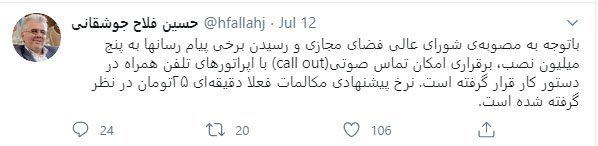

ساعتی پیش شاهد انتشار پستی در توییتر رویس سازمان تنظیم مقررات و ارتباطات رادیویی بودیم که از امکان برقراری تماس صوتی بین پیام رسان های بومی و خطوط تلفن همراه خبر می داد. به گفته حسین فلاح جوشقانی، در حال حاضر تعداد نصب برخی از پیام رسان های بومی به 5 میلیون رسیده است و حالا این امکان فراهم شده است. به گفته ی وی هزینه ی هر دقیقه مکالمه بین پیام رسان بومی و خطوط تلفن همراه، در حال حاضر 25 تومان در نظر گرفته شده است. وی در توییتر خود در این خصوص چنین توضیح داده است:

با توجه به مصوبه شورای عالی فضای مجازی و رسیدن برخی پیام رسانها به پنج میلیون نصب، امکان برقراری تماس صوتی (Callout) با اپراتورهای تلفن همراه در دستور کار قرار گرفته است. نرخ پیشنهادی مکالمات فعلا دقیقه ای 25 تومان در نظر گرفته شده است.

نکتهی جالب اینجاست که این اولین باری است که نرخ استفاده از خدمات در پیام رسان های بومی، رسما و به صورت عمومی اعلام می شود.

- #قيمت #ما #از #تمام #قيمتهاي #تبليغ #شده #کمتر #است

- foxif92567

- دانلود آهنگ جديد

- taehraanmusiic

- yetibi4792

- MASHAYEKH

- شهر موزيک

- وپ کید جدیدترین ها

- xalitrx

- موزیک جاساز

- پشتیبانی حقوق دان ها

- دانلود آهنگ زانکو باش تا بيام

- موزیک لاو

- متن آهنگ

- ShamRain

- سارقان هویت در فضای مجازی

- رسانه و فناوری

- پی وان موزیک

- اخبار برتر

- neeveshteedeelii

- motarjeman

- مطالب جديد

- graphic-designn

- دانلود آهنگ جدید

- خانواده برتر شعبه اصلی